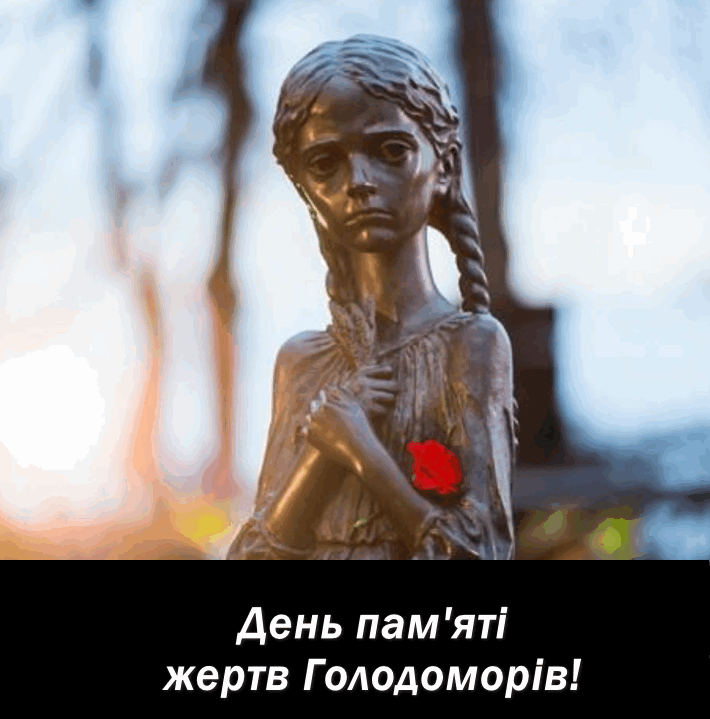

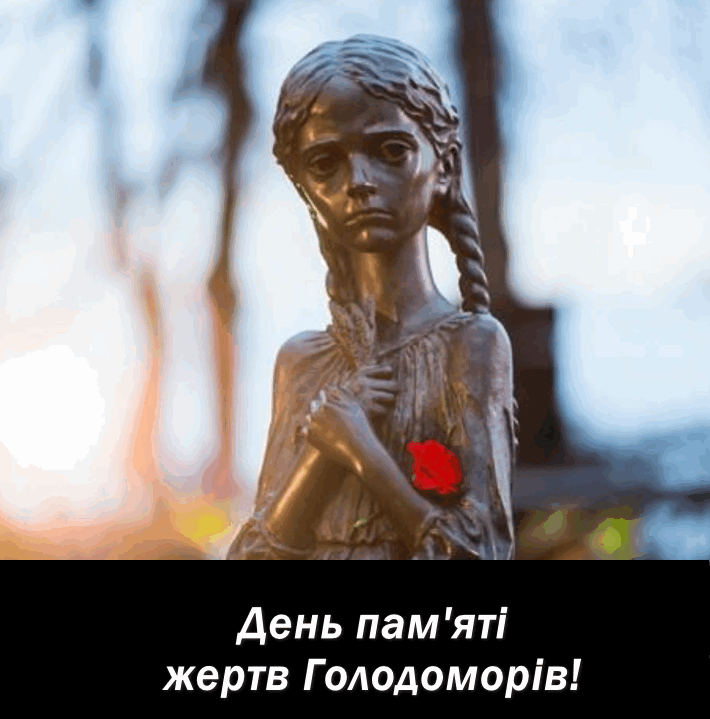

Вічна пам’ять загиблим!

Платформа для навчання та саморозвитку

Вічна пам’ять загиблим!

Шановні співвітчизники!

Вітаю з Днем гідності та свободи!

Тримаймося!

Слава Україні!

Словник

| Німецька | Транслітерація | Українською |

| der Arzt | дер арцт | лікар |

| die Ärztin | ді ерцтін | лікарка |

| der Patient | дер паціент | пацієнт |

| die Patientin | ді паціентін | пацієнтка |

| das Krankenhaus | дас кранкенхауз | лікарня |

| die Apotheke | ді апотеке | аптека |

| das Medikament | дас медікамент | ліки |

| die Tablette | ді таблете | пігулка |

| die Spritze | ді шпрітце | ін’єкція |

| der Verband | дер фербанд | пов’язка |

| das Pflaster | дас пфластер | пластир |

| das Fieber | дас фібер | температура |

| der Husten | дер хуcтен | кашель |

| der Schnupfen | дер шнупфен | нежить |

| die Halsschmerzen | ді хальсшмерцен | біль у горлі |

| die Kopfschmerzen | ді копфшмерцен | головний біль |

| die Bauchschmerzen | ді баухшмерцен | біль у животі |

| die Rückenschmerzen | ді рюкшеншмерцен | біль у спині |

| die Allergie | ді алерґіе | алергія |

| das Asthma | дас астма | астма |

| die Erkältung | ді еркельтун | застуда |

| die Grippe | ді гріппе | грип |

| die Infektion | ді інфекціон | інфекція |

| die Verletzung | ді ферлетцун | травма |

| die Operation | ді операціон | операція |

| die Untersuchung | ді унтерзухун | обстеження |

| die Diagnose | ді діагнозе | діагноз |

| die Therapie | ді терапіе | терапія |

| die Spritzenstelle | ді шпрітценштелє | місце ін’єкції |

| das Rezept | дас рецепт | рецепт (на ліки) |

| der Blutdruck | дер блутдрук | артеріальний тиск |

| der Puls | дер пульс | пульс |

| das Herz | дас херц | серце |

| die Lunge | ді луне | легеня |

| der Magen | дер маґен | шлунок |

| die Leber | ді лебе | печінка |

| die Niere | ді ніре | нирка |

| der Schmerz | дер шмерц | біль |

| die Müdigkeit | ді мюдікайт | втома |

| die Erschöpfung | ді ершьопфун | виснаження |

| der Schlaf | дер шлаф | сон |

| die Diät | ді діет | дієта |

| die Ernährung | ді ернерун | харчування |

| die Bewegung | ді бевеґун | рух, фізична активність |

| die Gesundheitspflege | ді ґезундхайтспфлеґе | догляд за здоров’ям |

| die Impfung | ді імпфун | вакцинація |

| die Hygiene | ді хіґіене | гігієна |

| die Symptome | ді симптоме | симптоми |

| der Notfall | дер нотфаль | невідкладний випадок |

| die Krankenschwester | ді кранкеншвесте | медсестра |

| der Krankenpfleger | дер кранкенпфлеґе | медбрат |

| krank sein | кранк зайн | бути хворим |

| gesund sein | ґезунд зайн | бути здоровим |

| Fieber haben | фібер хабен | мати температуру |

| Husten haben | хуcтен хабен | кашляти |

| sich erholen | зіх ерхолен | відпочивати, одужувати |

| müde | мюде | втомлений |

| schmerzhaft | шмерцхафт | болючий |

| erkältet | еркельтет | застуджений |

Приклади

| Німецька | Транслітерація | Українською |

| Der Arzt untersucht den Patienten. | дер арцт унтерзухт ден паціентен | Лікар оглядає пацієнта. |

| Die Ärztin schreibt ein Rezept. | ді ерцтін шрайбт айн рецепт | Лікарка виписує рецепт. |

| Ich habe Fieber. | іх хабе фібе | У мене температура. |

| Der Patient hat Kopfschmerzen. | дер паціент хат копфшмерцен | У пацієнта головний біль. |

| Sie nimmt die Tablette. | зі німт ді таблете | Вона приймає таблетку. |

| Ich habe Husten. | іх хабе хуcтен | У мене кашель. |

| Er ist krank. | ер іст кранк | Він хворий. |

| Wir gehen ins Krankenhaus. | вір ґеен інс кранкенхауз | Ми йдемо в лікарню. |

| Die Krankenschwester gibt dem Patienten eine Spritze. | ді кранкеншвестер ґібт дем паціентен айне шпрітце | Медсестра робить пацієнту ін’єкцію. |

| Ich fühle mich müde. | іх фюле міх мюде | Я почуваюся втомленим. |

| Die Lunge ist gesund. | ді луне іст ґезунд | Легеня здорова. |

| Mein Bauch tut weh. | майн баух тут ве | Мій живіт болить. |

| Ich trinke Wasser, um gesund zu bleiben. | іх трінке вассе, ум ґезунд цу бляйбен | Я п’ю воду, щоб залишатися здоровим. |

| Der Blutdruck ist hoch. | дер блутдрук іст хох | Артеріальний тиск високий. |

| Ich habe Allergien gegen Pollen. | іх хабе алерґіен ґеґен поллен | У мене алергія на пилок. |

| Er erholt sich nach der Operation. | ер ерхольт зіх нах дер операціон | Він одужує після операції. |

| Die Impfung schützt vor Krankheiten. | ді імпфун шютцт фор кранкхайтен | Вакцина захищає від хвороб. |

| Ich fühle mich krank. | іх фюле міх кранк | Я почуваюся хворим. |

| Die Symptome sind stark. | ді сімптоме зінд штарк | Симптоми сильні. |

| Sie hat Halsschmerzen. | зі хат хальшмерцен | У неї болить горло. |

| Ich gehe zum Arzt. | іх ґее цум арцт | Я йду до лікаря. |

| Die Medikamente helfen mir. | ді медікаменте хельфен мір | Ліки мені допомагають. |

| Mein Herz schlägt schnell. | майн херц шлеґт шнель | Моє серце б’ється швидко. |

| Ich muss mich ausruhen. | іх мусс міх аусруен | Мені потрібно відпочити. |

| Der Patient hat Rückenschmerzen. | дер паціент хат рюкеншмерцен | У пацієнта болить спина. |

Діалог – У лікаря

| Німецька | Транслітерація | Українською |

| Patient: Guten Morgen, Herr Arzt. | паціент: ґутен морґен, хер арцт | Пацієнт: Доброго ранку, пане лікарю. |

| Arzt: Guten Morgen! Was fehlt Ihnen? | арцт: гутен морген! вас фельт інен? | Лікар: Доброго ранку! Що вас турбує? |

| Patient: Ich habe Kopfschmerzen und Fieber. | паціент: іх хабе копфшмерцен унд фібер | Пацієнт: У мене болить голова і температура. |

| Arzt: Ich werde Sie untersuchen. | арцт: іх верде зі унтерзухен | Лікар: Я вас огляну. |

Діалог – У аптеці

| Німецька | Транслітерація | Українською |

| Kunde: Guten Tag, ich brauche ein Medikament gegen Husten. | кунде: ґутен таґ, іх браухе айн медікамент ґеґен хуcтен | Клієнт: Доброго дня, мені потрібні ліки від кашлю. |

| Apothekerin: Nehmen Sie diese Tabletten dreimal täglich. | апотекерін: немен зі дізе таблетен драймаль теґліх | Провізорка: Приймайте ці таблетки тричі на день. |

| Kunde: Danke! | кунде: данке | Клієнт: Дякую! |

| Apothekerin: Gute Besserung! | апотекерін: ґуте бессерун | Провізорка: Одужуйте! |

Діалог – Розмова про здоров’я

| Німецька | Транслітерація | Українською |

| Anna: Wie geht es dir? | анна: ві ґет ес дір? | Анна: Як твоє здоров’я? |

| Peter: Nicht so gut. Ich habe Halsschmerzen. | петер: ніхт зо ґут. іх хабе хальсшмарцен | Петер: Не дуже добре. У мене болить горло. |

| Anna: Du solltest zum Arzt gehen. | анна: ду зольтест цум арцт ґеен | Анна: Тобі слід піти до лікаря. |

| Peter: Ja, das mache ich morgen. | петер: я, дас махе іх морґен | Петер: Так, я зроблю це завтра. |

Діалог – Про здоровий спосіб життя

| Німецька | Транслітерація | Українською |

| Lisa: Ich möchte gesund bleiben. | ліса: іх мьохте ґезунд бляйбен | Ліза: Я хочу залишатися здоровою. |

| Tom: Du musst viel Wasser trinken und Sport machen. | том: ду мусс філь вассе трінкен унд шпорт махен | Том: Тобі потрібно пити багато води і займатися спортом. |

| Lisa: Danke für den Tipp! | ліса: данке фюр ден тіп | Ліза: Дякую за пораду! |

| Tom: Kein Problem! | том: кайн проблем | Том: Без проблем! |

Для додаткової візуалізації є відео.

Складносурядне речення

| Складносурядне речення (Die Parataxe) Частини рівноправні, з’єднані сполучниками або сполучними прислівниками. Дієслово стоїть на другому місці в кожному реченні. |

| Сполучники (Konjunktionen): und (і), oder (або), aber (але), denn (бо) |

| Сполучні прислівники (Konjunktionaladverbien): deshalb (тому), trotzdem (незважаючи на це), dann (потім), außerdem (крім того), sonst (інакше) |

| Приклади: • Ich bin müde, aber ich arbeite weiter. — Я втомлений, але продовжую працювати. • Es regnet, deshalb bleibe ich zu Hause. — Йде дощ, тому я залишаюся вдома. |

Складносурядні речення зі сполучниками

| Німецька | Транслітерація | Переклад |

| Ich gehe ins Kino, und meine Schwester bleibt zu Hause. | Іх ґее інс кіно, унд майне Швестер бляйбт цу Хаузе. | Я йду в кіно, а моя сестра залишається вдома. |

| Willst du Kaffee, oder willst du Tee? | Вільст ду Кафе, одер вільст ду Те? | Ти хочеш каву, чи хочеш чай? |

| Er wollte kommen, aber er hatte keine Zeit. | Ер вольте коммен, абер ер хатте кайне Цайт. | Він хотів прийти, але не мав часу. |

| Ich trinke keinen Kaffee, sondern Tee. | Іх трінке кайнен Кафе, зондерн Те. | Я не п’ю каву, а чай. |

| Sie machen keinen Sport, sondern sie spielen Computerspiele. | Зі махен кайнен Шпорт, зондерн зі шпілєн Компьютершпілє. | Вони не займаються спортом, а грають в комп’ютерні ігри. |

| Ich gehe nach Hause, denn es ist spät. | Іх ґее нах Хаузе, денн ес іст шпет. | Я йду додому, бо вже пізно. |

Складносурядні речення зі сполучниковими прислівниками

| Прислівник | Переклад | Приклад речення | Переклад |

| deshalb | Тому | Es regnet, deshalb bleibe ich zu Hause. | Йде дощ, тому я залишаюся вдома. |

| deswegen | через це | Er war krank, deswegen konnte er nicht kommen. | Він хворів, через це не зміг прийти. |

| daher | звідси, тому | Es ist spät, daher gehen wir nach Hause. | Пізно, тому ми йдемо додому. |

| darum | тому, з цієї причини | Ich habe Hunger, darum esse ich jetzt etwas. | Я голодний, тому зараз щось з’їм. |

| folglich | отже, як наслідок | Er hat viel gelernt, folglich bestand er die Prüfung. | Він багато вчився, отже, склав іспит. |

| somit | таким чином | Sie arbeitet fleißig, somit ist der Erfolg kein Wunder. | Вона старанно працює, таким чином успіх не дивний. |

| demnach | отже, відповідно до цього | Er hat alles richtig gemacht, demnach ist das Ergebnis gut. | Він усе зробив правильно, отже, результат добрий. |

| infolgedessen | внаслідок цього | Es gab einen Unfall, infolgedessen war die Straße gesperrt. | Сталася аварія, внаслідок цього дорогу перекрили. |

| trotzdem | проте, незважаючи на це | Ich bin müde, trotzdem arbeite ich weiter. | Я втомився, проте продовжую працювати. |

| dennoch | однак, усе ж | Er war krank, dennoch kam er zur Arbeit. | Він хворів, однак прийшов на роботу. |

| allerdings | утім, щоправда | Es ist billig, allerdings nicht sehr gut. | Це дешево, утім не дуже добре. |

| allerdings | утім, щоправда, проте, однак | Ich verstehe deine Argumente, allerdings sehe ich die Situation aus einem anderen Blickwinkel. | Я розумію твої аргументи, утім дивлюся на ситуацію під іншим кутом зору. |

| dagegen | натомість, навпаки | Ich mag Kaffee, dagegen trinkt er lieber Tee. | Я люблю каву, натомість він п’є чай. |

| hingegen | зате, навпаки | Sie ist ruhig, hingegen ist ihr Bruder sehr laut. | Вона спокійна, зате її брат дуже галасливий. |

| immerhin | принаймні, усе ж | Er war zu spät, immerhin hat er sich entschuldigt. | Він запізнився, принаймні він вибавчився. |

| außerdem | крім того | Sie ist freundlich, außerdem ist sie sehr fleißig. | Вона привітна, крім того, дуже старанна. |

| zudem | до того ж | Er arbeitet viel, zudem studiert er an der Uni. | Він багато працює, до того ж навчається в університеті. |

| dann | Потім | Ich frühstücke, dann gehe ich zur Arbeit. | Я снідаю, потім іду на роботу. |

| danach | після цього | Wir haben gegessen, danach sind wir spazieren gegangen. | Ми поїли, після цього пішли гуляти. |

| inzwischen | тим часом | Sie kocht, inzwischen decke ich den Tisch. | Вона готує, тим часом я накриваю на стіл. |

| sonst | інакше | Beeil dich, sonst verpasst du den Zug. | Поспішай, інакше запізнишся на потяг. |

| andernfalls | у протилежному разі | Wir müssen gehen, andernfalls kommen wir zu spät. | Ми маємо йти, у протилежному разі запізнимося. |

| also | отже | Es ist spät, also gehen wir nach Hause. | Пізно, отже, йдемо додому. |

Складнопідрядне речення

| Складнопідрядне речення (Die Hypotaxe) Є головне речення (Hauptsatz) і підрядне речення (Nebensatz). У підрядному дієслово стоїть у кінці. |

| Сполучники: weil (тому що), dass (що), obwohl (хоча), wenn (якщо, коли), nachdem (після того як), bevor (перед тим як), damit (щоб) |

| Приклади: • Ich bleibe zu Hause, weil es regnet. — Я залишаюся вдома, бо йде дощ. • Wenn ich Zeit habe, besuche ich dich. — Якщо матиму час, я тебе відвідаю. |

| Причина (Kausalsätze) Сполучники: weil, da | ||

| Німецька | Транслітерація | Переклад |

| Ich bleibe zu Hause, weil es regnet. | Іх бляйбе цу Хаузе, вайль ес реґнет. | Я залишаюся вдома, тому що йде дощ. |

| Da er krank ist, kann er nicht kommen. | Да ер кранк іст, канн ер ніхт коммен. | Оскільки він хворий, він не може прийти. |

| Мета (Finalsätze) Сполучники: damit, um…zu | ||

| Німецька | Транслітерація | Переклад |

| Ich lerne Deutsch, damit ich in Deutschland arbeiten kann. | Іх лерне Дойч, даміт іх ін Дойчланд арбайтен канн. | Я вивчаю німецьку, щоб працювати в Німеччині. |

| Er spart Geld, um ein Auto zu kaufen. | Ер шпарт ґельд, ум айн Ауто цу кауфен. | Він заощаджує гроші, щоб купити машину. |

| Наслідок / результат (Konsekutivsätze) Сполучники: sodass, so…dass | ||

| Німецька | Транслітерація | Переклад |

| Er hat viel gelernt, sodass er die Prüfung bestanden hat. | Ер хат філь ґелернт, зодас ер ді Прюфун бестанден хат. | Він багато вчився, так що склав іспит. |

| Sie spricht so schnell, dass man sie kaum versteht. | Зі шпріхт зо шнель, дас ман зі каум ферштет. | Вона говорить так швидко, що її майже не зрозуміти. |

| Умова (Konditionalsätze) Сполучники: wenn, falls | ||

| Німецька | Транслітерація | Переклад |

| Wenn es regnet, bleiben wir zu Hause. | Вен ес реґнет, бляйбен вір цу Хаузе. | Якщо піде дощ, ми залишимося вдома. |

| Falls du Hilfe brauchst, ruf mich an. | Фальс ду Хільфе браухст, руф міх ан. | Якщо тобі потрібна допомога, подзвони мені. |

| Протиставлення (Konzessivsätze) Сполучники: obwohl, obgleich | ||

| Німецька | Транслітерація | Переклад |

| Ich gehe spazieren, obwohl es regnet. | Іх ґее шпацірен, обволь ес реґнет. | Я йду гуляти, хоча йде дощ. |

| Er arbeitet weiter, obgleich er müde ist. | Ер арбайтет вайте, обґляйх ер мюде іст. | Він продовжує працювати, хоча втомлений. |

| Часові (Temporalsätze) Сполучники: als, während, bevor | ||

| Німецька | Транслітерація | Переклад |

| Als ich ein Kind war, spielte ich oft draußen. | Альс іх айн Кінд вар, шпільте іх офт драусeн. | Коли я був дитиною, я часто грався на вулиці. |

| Bevor ich schlafen gehe, lese ich ein Buch. | Бефор іх шлафен ґее, лезе іх айн Бух. | Перш ніж лягти спати, я читаю книгу. |

| Während sie kocht, decke ich den Tisch. | Веренд зі кохт, деке іх ден Тіш. | Поки вона готує, я накриваю на стіл. |

Для додаткової візуалізації є відео.

Словник

| Deutsch | Транслітерація | Українською |

| das Essen | дас ессен | їжа |

| die Küche | ді кюхе | кухня |

| der Koch | дер кох | кухар |

| die Köchin | ді кьохін | кухарка |

| kochen | кохен | готувати, варити |

| backen | бакен | пекти |

| braten | братен | смажити |

| schneiden | шнайден | різати |

| mischen | мішен | змішувати |

| rühren | рюрен | мішати, розмішувати |

| kochen lassen | кохен ласен | доводити до кипіння |

| das Wasser | дас вассер | вода |

| das Salz | дас зальц | сіль |

| der Pfeffer | дер пфефер | перець |

| der Zucker | дер цукер | цукор |

| das Öl | дас ьоль | олія |

| die Butter | ді бутер | масло |

| das Mehl | дас мель | борошно |

| der Teig | дер тайґ | тісто |

| das Ei | дас ай | яйце |

| das Fleisch | дас фляйш | м’ясо |

| das Gemüse | дас ґемюзе | овочі |

| das Obst | дас обст | фрукти |

| die Kartoffel | ді карттфель | картопля |

| die Zwiebel | ді цвібель | цибуля |

| die Karotte | ді каротте | морква |

| der Knoblauch | дер кноблауx | часник |

| der Reis | дер райс | рис |

| die Suppe | ді зуппе | суп |

| der Salat | дер залат | салат |

| das Brot | дас брот | хліб |

| die Scheibe | ді шайбе | скибка |

| die Pfanne | ді пфанне | пательня |

| der Topf | дер топф | каструля |

| der Löffel | дер льофель | ложка |

| die Gabel | ді ґабель | виделка |

| das Messer | дас мессер | ніж |

| der Teller | дер теллер | тарілка |

| das Glas | дас ґлас | склянка |

| die Tasse | ді тассе | чашка |

| das Rezept | дас рецепт | рецепт |

| probieren | пробірен | пробувати |

| schmecken | шмекен | смакувати, бути смачним |

| servieren | сервірен | подавати (страву) |

| das Frühstück | дас фрюштук | сніданок |

| das Mittagessen | дас міттаґессен | обід |

| das Abendessen | дас абендессен | вечеря |

| die Zutat | ді цутат | інгредієнт |

| der Ofen | дер офен | духовка |

| das Messerbrett | дас мессербрет | дошка для нарізання |

Приклади

| Німецька | Транслітерація | Українською |

| Ich koche Suppe. | їх кохе зуппе | Я варю суп. |

| Sie backt einen Kuchen. | зі бакт айнен кухен | Вона пече торт. |

| Er brät Fleisch. | ер брет фляйш | Він смажить м’ясо. |

| Wir schneiden Gemüse. | вир шнайден ґемюзе | Ми ріжемо овочі. |

| Du mischst die Zutaten. | ду мішт ді цутатен | Ти змішуєш інгредієнти. |

| Ich rühre die Soße. | іх рюре ді зозе | Я розмішую соус. |

| Wir kochen Wasser. | вір кохен васер | Ми кип’ятимо воду. |

| Gib Salz in die Suppe. | гіб зальц ін ді зуппе | Додай сіль у суп. |

| Ich gebe Pfeffer dazu. | іх гебе фефер дацу | Я додаю перець. |

| Sie nimmt Zucker. | зі німт цукер | Вона бере цукор. |

| Ich benutze Öl zum Braten. | іх бенуцте ьоль цум братен | Я використовую олію для смаження. |

| Die Butter ist weich. | ді бутер іст вайх | Масло м’яке. |

| Ich brauche Mehl für den Teig. | іх браухе мель фюр ден тайґ | Мені потрібне борошно для тіста. |

| Das Ei ist frisch. | дас ай іст фріш | Яйце свіже. |

| Das Fleisch ist lecker. | дас фляйш іст лекер | М’ясо смачне. |

| Ich kaufe Gemüse. | іх кауфе ґемюзе | Я купую овочі. |

| Die Kartoffeln sind groß. | ді карттфельн зінд ґрос | Картопля велика. |

| Ich schäle die Zwiebel. | іх шеле ді цвібель | Я чищу цибулю. |

| Ich schneide die Karotte. | іх шнайде ді каротте | Я ріжу моркву. |

| Der Knoblauch ist stark. | дер кноблауx іст штарк | Часник гострий. |

| Ich koche Reis. | іх кохе райс | Я варю рис. |

| Wir essen Suppe. | вір ессен зуппе | Ми їмо суп. |

| Der Salat ist frisch. | дер залат іст фріш | Салат свіжий. |

| Ich esse Brot. | іх ессе брот | Я їм хліб. |

| Ich schneide eine Scheibe Käse. | іх шнайде айне шайбе кезе | Я ріжу шматок сиру. |

| Die Pfanne ist heiß. | ді пфанне іст хайс | Пательня гаряча. |

| Der Topf steht auf dem Herd. | дер топф штет ауф дем херд | Каструля стоїть на плиті. |

| Ich nehme einen Löffel. | іх неме айнен льофель | Я беру ложку. |

| Die Gabel liegt auf dem Tisch. | ді ґабель ліґт ауф дем тіш | Виделка лежить на столі. |

| Das Messer ist scharf. | дас мессер іст шарф | Ніж гострий. |

| Der Teller ist sauber. | дер теллер іст заубер | Тарілка чиста. |

| Ich trinke Wasser aus dem Glas. | іх трінке вассер аус дем ґлас | Я п’ю воду зі склянки. |

| Die Tasse ist voll. | ді тассе іст фоль | Чашка повна. |

| Ich lese das Rezept. | іх лезе дас рецепт | Я читаю рецепт. |

| Ich probiere die Suppe. | іх пробіре ді зуппе | Я куштую суп. |

| Die Suppe schmeckt gut. | ді зуппе шмект гут | Суп смачний. |

| Ich serviere das Essen. | іх сервіре дас ессен | Я подаю їжу. |

| Ich frühstücke um 8 Uhr. | іх фрюштюке ум ахт ур | Я снідаю о 8 годині. |

| Wir essen Mittagessen. | вір ессен міттаґессен | Ми їмо обід. |

| Sie essen Abendessen. | зі ессен абендессен | Вони вечеряють. |

| Ich kaufe die Zutaten. | іх кауфе ді цутатен | Я купую інгредієнти. |

| Der Ofen ist heiß. | дер офен іст хайс | Духовка гаряча. |

| Ich schneide das Gemüse auf dem Messerbrett. | іх шнайде дас ґемюзе ауф дем мессербрет | Я ріжу овочі на дошці для нарізання. |

| Wir kochen zusammen. | вір кохен цузаммен | Ми готуємо разом. |

| Er isst gern Obst. | ер іст ґерн обст | Він любить їсти фрукти. |

| Німецька | Транслітерація | Українською |

| A: Was kochst du? | A: Вас кохст ду? | А: Що ти готуєш? |

| B: Ich koche Suppe. | B: іх кохе зуппе | Б: Я варю суп. |

| A: Brauchst du Salz? | A: браухст ду зальц? | А: Тобі потрібна сіль? |

| B: Ja, bitte. | B: я, бітте | Б: Так, будь ласка. |

| A: Hier ist Salz. | A: хір іст зальц | А: Ось сіль. |

| Німецька | Транслітерація | Українською |

| A: Kannst du die Karotte schneiden? | A: каннст ду ді каротте шнайден? | А: Можеш нарізати моркву? |

| B: Ja, ich schneide sie. | B: я, іх шнайде зі | Б: Так, я нарізаю її. |

| A: Und ich schneide die Zwiebel. | A: Унд іх шнайде ді цвібель | А: А я наріжу цибулю. |

| B: Alles klar. | B: аллес клар | Б: Добре. |

| Німецька | Транслітерація | Українською |

| A: Kochen wir zusammen? | A: кохен вір цузаммен? | А: Готуємо разом? |

| B: Ja, gern. | B: я, герн | Б: Так, із задоволенням. |

| A: Ich rühre die Soße. | A: іх рюре ді зозе | А: Я розмішую соус. |

| B: Ich schneide das Gemüse. | B: іх шнайде дас ґемюзе | Б: Я ріжу овочі. |

| A: Super! | A: зупер! | А: Супер! |

| Німецька | Транслітерація | Українською |

| A: Das Essen ist fertig. | A: дас ессен іст фертіґ | А: Їжа готова. |

| B: Danke! | B: данке! | Б: Дякую! |

| A: Willst du Suppe oder Salat? | A: вілст ду зуппе одер залат? | А: Хочеш суп чи салат? |

| B: Ich nehme Suppe. | B: іх неме зуппе | Б: Я беру суп. |

| A: Guten Appetit! | A: ґутен апетіт! | А: Смачного! |

Для додаткової візуалізації є відео.